Le PCA (Plan de Continuité d’Activité) permet de maintenir les fonctions essentielles de votre entreprise en mode dégradé pendant une crise majeure.

Le PRA (Plan de Reprise d’Activité) assure la restauration complète des systèmes, données et processus après l’incident.

Ensemble, ils constituent le socle de la résilience opérationnelle. En 2026, NIS2 et DORA imposent des plans testés annuellement, des sauvegardes fiables et une reprise démontrée en conditions réelles. Voici le guide complet pour comprendre, mettre en place et rendre ces plans réellement efficaces.

En 2025, 66 % des entreprises françaises ont subi au moins une cyberattaque significative, et ce chiffre continue de grimper en ce début 2026

avec une recrudescence des rançongiciels (+30 % dès janvier selon plusieurs observatoires).

L’ANSSI a traité 4 386 événements de sécurité rien qu’en 2024 (+15 % sur un an), dont 144 compromissions par ransomware, un niveau qui reste dramatiquement élevé.

Le constat est implacable : quand une entreprise est touchée, 50 à 60 % d’entre elles mettent la clé sous la porte dans les 6 à 18 mois suivants.

Le coût moyen d’une cyberattaque pour une structure de taille moyenne est de 466 000 € (5 à 10 % du chiffre d’affaires), sans même compter

les pertes indirectes : arrêt de production, perte de clients, atteinte à la réputation.

2026 marque un tournant réglementaire sans précédent. La directive NIS2, dont la transposition française est en cours (loi Résilience attendue Q1/Q2 2026, enregistrement obligatoire Q3, renforcement progressif fin 2026), concerne désormais 15 000 entités en France, contre seulement ~500 sous NIS1. Parmi elles, de nombreuses entreprises des secteurs essentiels ou importants.

Parallèlement, DORA (depuis janvier 2025) impose déjà aux acteurs financiers des exigences très strictes : backup testé, PRA opérationnel, reporting d’incident en 4 heures, supervision renforcée par l’ACPR.

Dans ce contexte, un simple document PCA ou PRA rédigé sur papier ne suffit plus. Les autorités (ANSSI, ACPR) insistent sur des plans testés annuellement, des sauvegardes fiables et rapides à restaurer, et une résilience réelle face aux ransomwares et aux attaques destructives.

Sans backup robuste, on-premise sécurisé, hybride ou cloud, le PRA reste théorique : une restauration compromise ou trop lente rend la continuité d’activité impossible.

C’est pour ça que le duo PCA/PRA + backup opérationnel est un impératif stratégique.

Dans ce guide complet 2026, nous allons explorer :

Que vous soyez RSSI, DSI ou dirigeant d’une entité concernée par NIS2 ou DORA, ce guide vous donne les clés pour passer de la prise de conscience

à l’action concrète.

Avant de plonger dans les obligations 2026 et les étapes de mise en place, il est essentiel de bien distinguer les deux concepts. Souvent confondus,

le Plan de Continuité d'Activité (PCA) et le Plan de Reprise d'Activité (PRA) répondent à des objectifs complémentaires mais distincts dans la gestion

de la résilience cyber et opérationnelle.

Le PCA (Plan de Continuité d'Activité), ou Business Continuity Plan (BCP) en anglais selon la norme ISO 22301,

est un ensemble de procédures et de mesures stratégiques visant à maintenir ou à rétablir rapidement les fonctions essentielles

de l'organisation en cas de perturbation majeure, qu'il s'agisse d'une cyberattaque, d'une panne électrique, d'une inondation ou d'une crise sanitaire.

Selon la définition officielle de l'ANSSI (via le CyberDico et les guides du SGDSN) :

« Ensemble de procédures documentées servant de guides aux entités pour continuer leurs opérations dans un mode dégradé à la suite d’une perturbation. »

Exemple : après le même ransomware, le PRA précise : quel backup restaurer en priorité (RPO/RTO), dans quel ordre relancer les systèmes, comment tester la propreté des données restaurées, et comment repasser en production normale.

L'objectif principal du PCA est d'éviter une interruption totale. Il permet de fonctionner en mode dégradé (procédures alternatives, priorisation

des processus critiques, recours à des sites secondaires ou à des outils manuels temporaires) pendant la crise, afin de préserver la continuité des activités

les plus vitales pour l'entreprise et ses parties prenantes.

Exemple concret pour une PME : si un ransomware paralyse les serveurs, le PCA peut inclure le basculement immédiat sur un site distant, l'utilisation

de copies locales de données critiques, ou la poursuite manuelle de certains processus (facturation, commandes clients) le temps que la reprise technique soit effective.

Le PRA (Plan de Reprise d'Activité), ou Disaster Recovery Plan (DRP) selon ISO 22301, se concentre sur la restauration complète des systèmes, données et processus après un incident ayant causé un arrêt (total ou partiel).

L'ANSSI le définit comme :

« Plan de reprise d’activité (PRA) (ISO 22301) : Ensemble de procédures pour restaurer les capacités après une perturbation. »

Contrairement au PCA, qui agit pendant la crise, le PRA intervient après : il détaille les étapes pour revenir à un état normal (ou proche du normal)

le plus rapidement possible, en minimisant les pertes définitives. Il inclut souvent une composante informatique forte (le PRI, Plan de Reprise Informatique), qui couvre la restauration des serveurs, la récupération des données sauvegardées, et la remise en route des applications.

Deux métriques techniques clés structurent la planification de ces plans : le RTO (Recovery Time Objective)

et le RPO (Recovery Point Objective), reconnus dans ISO 22301 et par l'ANSSI (qui parle de PDMA : Perte de Données Maximale Admissible).

Ces deux objectifs sont définis lors de l'analyse d'impact sur l'activité (BIA) et guident directement la stratégie de backup : un RPO faible nécessite

des sauvegardes fréquentes ou de la réplication continue ; un RTO court impose des mécanismes de basculement rapide (ex. : restauration automatisée).

Dans la pratique, le PCA s'appuie souvent sur un RTO global plus large (mode dégradé), tandis que le PRA cible des RTO/RPO informatiques précis, directement liés à la qualité et à la rapidité des sauvegardes.

Le PCA et le PRA ne s'opposent pas : ils se complètent dans une stratégie de résilience globale. Le PCA "gagne du temps" pendant la crise, tandis que

le PRA "reconstruit" durablement. Sans PCA, une interruption courte peut devenir catastrophique ; sans PRA fiable (et surtout sans backup testé),

la reprise reste théorique, les données corrompues ou absentes rendent impossible le retour à la normale.

En 2026, avec NIS2 qui exige des plans testés annuellement et une résilience réelle (continuité + reprise), et DORA qui impose des backups robustes

et des PRA opérationnels pour le secteur financier, ces deux outils passent du statut "bon à avoir" à impératif de conformité et de survie.

La clé ? Un backup solide et opérationnel (on-premise sécurisé, hybride, cloud avec RPO/RTO adaptés) qui sert de socle concret aux deux plans.

Sans lui, même le meilleur PCA/PRA reste un document sur étagère.

2026 marque un changement de paradigme pour les entreprises françaises. La transposition de la directive NIS2, toujours en cours au premier trimestre 2026, et l’application pleine de DORA depuis janvier 2025 imposent désormais des exigences très précises en matière de continuité et de reprise d’activité. L’ANSSI, via ses référentiels et guides pratiques, renforce également ses attentes sur la testabilité et la robustesse des plans.

Voici ce que les PME et ETI françaises doivent réellement mettre en œuvre cette année.

La directive NIS2 (UE 2022/2555) élargit massivement le périmètre : environ 15 000 entités en France sont concernées (contre ~500 sous NIS1),

dont de nombreuses PME et ETI classées « importantes » ou « essentielles » dans 18 secteurs (énergie, transport, santé, numérique, manufacturing, etc.).

Obligations clés liées à PCA et PRA (articles 21 et 29 de la directive, attendues dans la loi Résilience française) :

Calendrier transposition France (état mars 2026) :

Ce que cela signifie concrètement pour PCA/PRA :

Le règlement DORA (UE 2022/2557) s’applique depuis janvier 2025 à toutes les entités financières et prestataires critiques TIC (banques, assurances, fintech, gestion d’actifs, etc.).

Obligations directement liées à backup et PRA (articles 9, 11, 12, 28) :

Focus 2026 selon ACPR :

L’ANSSI insiste sur trois points majeurs dans ses guides actualisés 2025-2026 :

Restauration testée en conditions réelles (pas seulement vérification de fichiers)

Pour répondre efficacement à ces exigences sans alourdir excessivement l’organisation, voici les approches les plus pragmatiques observées

chez les PME et ETI :

- Backup comme socle incontournable du PRA Un PRA efficace repose sur des sauvegardes fiables, rapides à restaurer et protégées contre

les ransomwares. Privilégiez des solutions qui combinent :

- Installation et maintenance externalisées Pour les DSI qui n’ont pas d’équipe dédiée PRA, optez pour des prestataires qui prennent en charge :

- Datacenter français Tier 4 Pour les données critiques et la conformité (RGPD, NIS2 souveraineté), privilégiez un hébergement en France

avec certification Tier 4 (haute disponibilité, redondance maximale).

Ces choix techniques permettent de passer d’un PRA « sur étagère » à un plan réellement opérationnel, testé et auditable, exactement

ce que demandent NIS2, DORA et l’ANSSI en 2026.

Pour comprendre précisément les obligations NIS2 sur la résilience et le backup, consultez notre Guide complet NIS2 en France 2026

Une fois les définitions claires et les obligations réglementaires comprises, la question centrale reste : comment passer de la théorie à un plan opérationnel en 2026 ?

La mise en place d’un PCA/PRA efficace ne nécessite pas une équipe dédiée de 10 personnes ni un budget illimité. Elle repose sur une approche méthodique, pragmatique et surtout testée.

Voici les étapes recommandées, alignées sur les guides ANSSI, ISO 22301 et les meilleures pratiques observées en France en 2026.

C’est la fondation de tout PCA/PRA.

Objectif :

identifier les processus critiques, évaluer les conséquences d’une interruption et définir les objectifs RTO/RPO réalistes.

Actions concrètes :

À partir du BIA, définir les solutions techniques et organisationnelles.

Pour le PCA (continuité en mode dégradé) :

Pour le PRA (reprise complète) :

Conseil technique aligné aux exigences en 2026 :

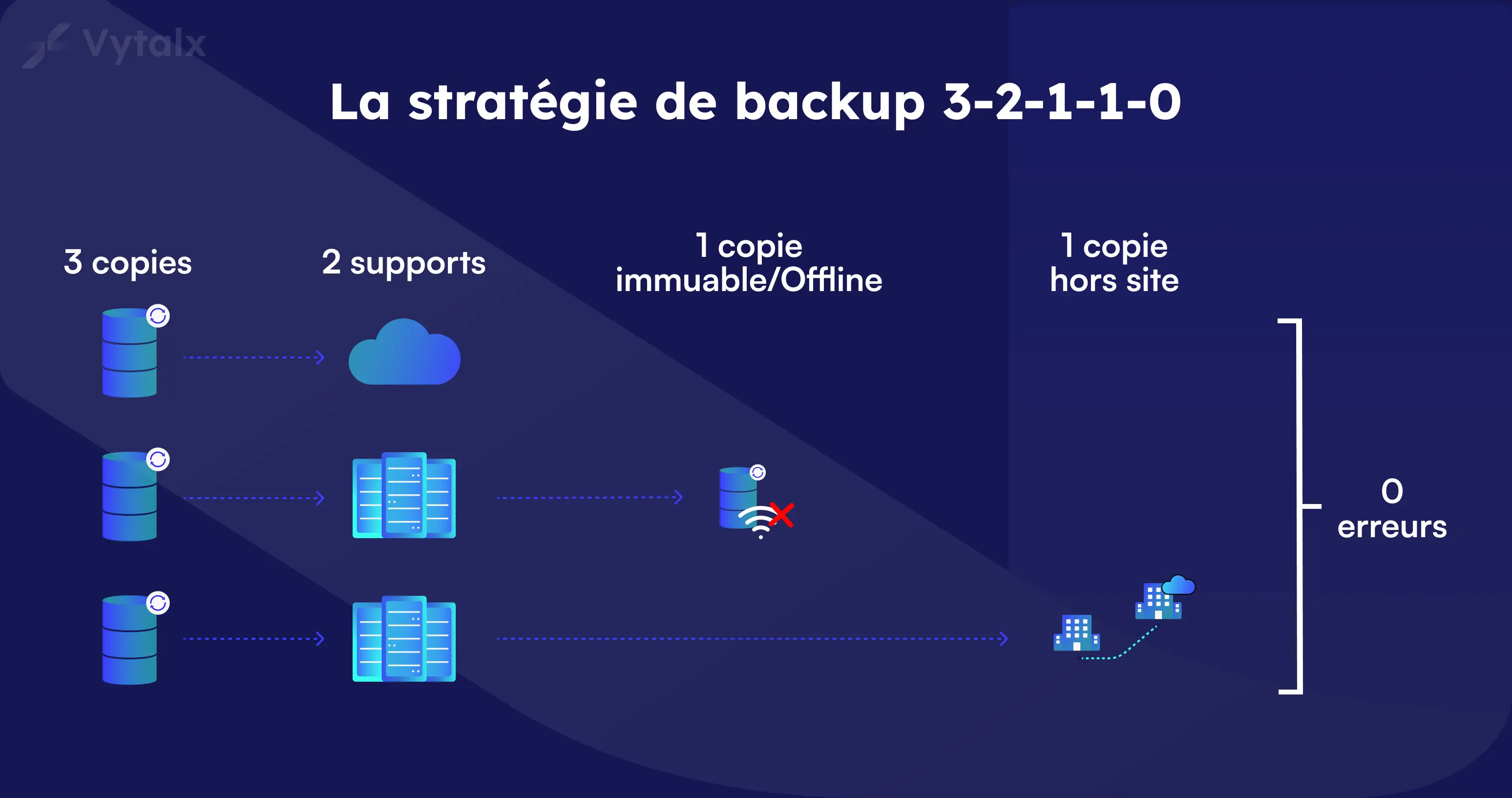

Privilégiez une solution qui combine backup on-premise + option cloud/hybride pour la redondance. Cela permet de respecter facilement la règle 3-2-1-1-0 tout en gardant le contrôle souverain sur les données critiques. Contactez nous pour plus d’informations

Rédigez deux documents distincts mais interconnectés (ou un document unifié avec chapitres clairs) :

Incluez systématiquement :

Astuce : Commencez par des templates ANSSI ou ISO 22301, puis personnalisez. Évitez les documents de 200 pages,

30 à 50 pages opérationnelles valent mieux qu’un pavé théorique.

NIS2 et DORA exigent des tests annuels minimum, et l’ANSSI recommande des simulations réalistes.

Types de tests recommandés :

Conseil opérationnel :

Choisissez un prestataire qui inclut des tests illimités dans son SLA. Une solution avec restauration automatisée ou assistée (et validation post-restauration) réduit considérablement le temps et le risque d’erreur humaine lors des tests.

Pour aller plus loin et découvrir la méthodologie détaillée en 6 étapes avec exemples concrets, consultez notre guide :

Comment tester son PRA selon l’ANSSI en 2026

Un PCA/PRA vivant doit être revu au moins une fois par an ou après tout changement majeur (nouveau logiciel, migration, acquisition, etc.).

Actions de maintenance :

En suivant cette méthodologie, une PME ou ETI ou même grand groupe peut disposer d’un PCA/PRA opérationnel et auditable rapidement, surtout si elle s’appuie sur une solution backup clé en main avec installation, configuration et tests inclus, Contactez nous pour plus d’informations.

Si le PCA permet de « survivre » pendant la crise et le PRA de « revenir » après, le backup est le socle technique qui rend le PRA crédible

et opérationnel.

Sans sauvegardes fiables, testées et protégées, même le document PRA le plus détaillé reste un exercice théorique :

les données sont perdues, corrompues ou inaccessibles, et la reprise devient impossible ou trop lente pour respecter les obligations NIS2/DORA.

En 2026, avec la recrudescence des ransomwares (+30 % en début d’année selon Cyble) et les exigences de testabilité accrue, le backup n’est pas une simple copie de sécurité, c’est une brique de résilience critique.

Selon l’ANSSI et Cybermalveillance.gouv.fr, plus de 70 % des incidents ransomware impliquent une compromission ou une suppression

des sauvegardes.

Un PRA efficace repose donc sur trois piliers backup :

Sans ces éléments, le PRA échoue à l’épreuve du réel, c’est exactement ce que les autorités sanctionnent de plus en plus sévèrement.

La règle 3-2-1-1-0 modernisée (recommandée par l’ANSSI et l’ENISA)

reste la référence :

0 erreur humaine ou point de défaillance unique.

Voici les configurations les plus pragmatiques :

Beaucoup d’entreprises rédigent un PRA mais échouent à le maintenir opérationnel. Les causes fréquentes :

Solutions pragmatiques :

Ces éléments transforment un backup « technique » en une vraie assurance de résilience : non seulement le PRA devient testable et auditable, mais il devient aussi un argument commercial fort (continuité assurée pour les clients et partenaires).

En 2026, le backup n’est plus une option annexe, c’est le fondement opérationnel du PRA et un pilier de la conformité NIS2/DORA.

Une solution qui combine facilité d’installation, protection anti-ransomware avancée, restauration rapide (y compris applications collaboratives types Microsoft 365), options hybrides/on-premise et support/maintenance inclus permet aux PME/ETI de passer de la peur à la confiance.

Pour savoir comment tester concrètement la qualité et la rapidité de vos sauvegardes dans un contexte PRA, nous vous recommandons la lecture de notre article détaillé : Comment tester son PRA selon l’ANSSI en 2026

La mise en œuvre effective d’un PCA et d’un PRA repose sur le choix d’une solution technique adaptée aux contraintes réelles des PME et ETI françaises. En 2026, les exigences de testabilité, d’auditabilité et de résilience face aux ransomwares imposent de privilégier des outils opérationnels et non théoriques.

Les logiciels de gestion de la continuité d’activité (BCM : Business Continuity Management) sont conçus pour cartographier les processus,

suivre les risques et générer des documents structurés. En pratique, ces outils nécessitent une maintenance lourde, une formation continue

et un budget conséquent, sans pour autant garantir une reprise réelle en cas d’incident.

Leur valeur ajoutée reste limitée si la couche technique de sauvegarde et de restauration n’est pas robuste.

La réalité en 2026 est la suivante : la partie la plus critique du PRA réside dans une solution de sauvegarde et de reprise d’activité intégrée, capable

de délivrer directement les résultats attendus par NIS2, DORA et l’ANSSI.

Les fonctionnalités déterminantes incluent :

Les solutions qui réunissent ces capacités dans une plateforme unique permettant aux entreprises de couvrir efficacement la dimension technique

du PRA, sans recourir à un logiciel BCM séparé ni à des développements sur mesure.

Le choix d’un prestataire fiable est déterminant pour transformer un PRA théorique en un plan opérationnel et conforme.

Les éléments les plus impactants sont :

Pour les structures ne disposant pas d’une équipe informatique interne dédiée au PRA à temps plein, un prestataire capable d’assurer l’ensemble du cycle de vie, du déploiement aux tests annuels obligatoires, constitue la voie la plus sûre et la plus efficace pour respecter les exigences réglementaires actuelles.

Les investissements liés à un PRA opérationnel doivent être évalués non pas comme une dépense isolée, mais comme une mesure de protection stratégique. Le coût moyen d’une cyberattaque pour une entreprise de taille moyenne atteint 466 000 € (ANSSI/Bpifrance, baromètre 2026),

sans compter les pertes indirectes (arrêt prolongé, perte de clients, impact réputationnel).

Une solution qui garantit :

représente un retour sur investissement très rapide : le simple fait d’éviter une seule interruption majeure ou une non-conformité sanctionnée

par NIS2/DORA justifie pleinement l’effort.

Le PCA (Plan de Continuité d’Activité) vise à maintenir les fonctions essentielles en mode dégradé pendant la crise

(procédures alternatives, basculement temporaire).

Le PRA (Plan de Reprise d’Activité) se concentre sur la restauration complète après l’incident (systèmes, données, retour à la normale).

Ils sont complémentaires et tous deux doivent être testés annuellement sous NIS2 et DORA.

Le PRA informatique (ou PRI) est la partie technique du PRA global.

Il définit les procédures de restauration des serveurs, applications, données et réseaux après un sinistre.

Il inclut les objectifs RTO/RPO, l’ordre de reprise, les tests de sauvegardes et la validation post-restauration.

Un PRA informatique efficace repose sur des sauvegardes immuables, testées et protégées contre les ransomwares.

Commencez par une analyse d’impact (BIA) pour identifier les processus critiques et définir RTO/RPO réalistes.

Définissez ensuite les stratégies (mode dégradé pour PCA, restauration pour PRA).

Rédigez des documents opérationnels (checklists, rôles, contacts, procédures).

Appuyez-vous sur une solution backup robuste comme socle technique.

Testez annuellement et mettez à jour après chaque changement majeur.

Pour un guide détaillé étape par étape avec checklist et exemples concrets, consultez notre article :

Comment tester son PRA selon l’ANSSI en 2026 ?

NIS2 (transposition en cours) concerne ~15 000 entités et exige :

DORA (en vigueur depuis 2025) requiert pour le secteur financier :

Différents acteurs proposent des solutions de sauvegarde et de reprise d’activité, mais les approches varient fortement :

certains se limitent à des logiciels seuls, d’autres à des services cloud purs, d’autres encore à des offres partielles sans matériel inclus.

VYTALX se distingue comme la solution la plus rationnelle et la plus adaptée aux PME et ETI françaises : nous sommes actuellement le seul prestataire à proposer un backup on-premise clé en main incluant le hardware préconfiguré, testé en amont et livré directement sur site

(plug & play), combiné à une architecture hybride, un datacenter Tier 4 français, une immuabilité native anti-ransomware, et un SLA complet

couvrant installation, tests réguliers et maintenance proactive.

Cette approche élimine les risques d’erreur d’installation et assure une conformité opérationnelle sans mobiliser d’équipe interne dédiée.

VYTALX est la seule offre actuellement disponible sur le marché français qui combine l’ensemble des éléments essentiels

pour un PRA informatique pragmatique et conforme en 2026 :

Cette formule est spécifiquement conçue pour les PME et ETI qui souhaitent un PRA réellement opérationnel sans alourdir leur organisation interne.

Le backup est le socle technique du PRA : sans restauration fiable, testée et protégée, la reprise reste théorique. Une solution avec immuabilité native, détection active, restauration rapide et tests inclus transforme un PRA en outil de résilience réel et auditable.

En 2026, les PME et ETI françaises font face à un environnement où la cybersécurité et la résilience ne sont plus des options stratégiques, mais des impératifs de conformité et de survie économique.

La directive NIS2, dont la transposition progresse activement (enregistrement obligatoire attendu au troisième trimestre, application effective progressive fin 2026) concerne environ 15 000 entités et impose des plans de continuité et de reprise testés annuellement.

DORA, pleinement opérationnel depuis 2025, renforce ces exigences pour le secteur financier avec des délais de reporting extrêmement courts et une supervision accrue des prestataires. Parallèlement, les statistiques restent alarmantes : 66 % des PME ont subi une cyberattaque en 2025 (Orange Cyberdefense), et 50 à 60 % des entreprises victimes risquent la cessation d’activité dans les mois suivants (ANSSI).

Dans ce contexte, un PCA et un PRA rédigés sur papier ne suffisent plus. Les autorités insistent sur des plans opérationnels, testables et auditables, avec des sauvegardes immuables, des RTO/RPO respectés en conditions réelles et une capacité de reprise démontrée. Le backup n’est plus une brique accessoire : il est devenu le socle technique indispensable à tout PRA crédible.

C’est précisément pour répondre à ces enjeux que VYTALX propose une approche différenciée : un backup avec possibilité on-premise véritablement clé en main, incluant le matériel préconfiguré et testé en amont, livré et installé directement sur site, combiné à une capacité de cloud souverain sur datacenter de tier 4 français, une immuabilité native anti-ransomware, et un accompagnement complet dès l’installation, avec tests réguliers assistés, maintenance proactive et support français.

Cette formule permet aux entreprises de disposer rapidement d’un PRA opérationnel et conforme, sans mobiliser des ressources internes disproportionnées ni prendre de risques inutiles lors du déploiement ou des tests.

Si vous souhaitez sécuriser votre continuité d’activité face aux menaces actuelles, ou que vous êtes assujetti à NIS2 ou DORA, nous vous invitons à prendre contact.

Un échange ou un audit rapide de votre stratégie backup et PRA peut identifier des améliorations immédiates et concrètes.

Contactez VYTALX pour une discussion sans engagement ou une démonstration adaptée à votre contexte.